Sa incepem cu importanța folosirii Internetului și cum să navigăm în siguranță

În era actuala digitală, accesul la World Wide Web (WWW) este fundamental pentru funcționarea societății in care trăim. Internetul facilitează o gamă largă de activități zilnice, de la tranzacții financiare la servicii bancare online, toate bazându-se pe o conexiune stabilă și de încredere la internet. Beneficiile sunt incontestabile; internetul a simplificat multe aspecte ale vieții noastre, însă, ca orice tehnologie, vine cu propriul set de riscuri, în special în ceea ce privește securitatea datelor, mai ales in ultima perioada…

De ce aceste riscuri crescute? Pentru ca acolo unde sunt azi datele noastre, sunt si valorile actuale țintite de hoți. Aurul de odinioara il constituie azi datele deținute de noi in internet…

Navigarea Web: Primul pas către securitate digitală

Browserele web funcționează ca portaluri către internet, fiind instrumente esențiale pentru accesarea resurselor online. De la pionierul de odinioara Netscape Navigator (își mai adduce aminte cineva?), piața a evoluat, oferind peste 20 de opțiuni pentru utilizatori, adaptate atât pentru smartphone-uri, cât și pentru computere. Aceste interfețe permit afișarea conținutului web, dar reprezintă, de asemenea, ținte majore pentru atacurile cibernetice. Fără precauții adecvate, browserele pot deveni porți deschise către diverse amenințări, inclusiv malware. Furnizorii de browsere, conștienți de aceste riscuri, sunt nevoiți să își actualizeze și să își îmbunătățească constant măsurile de securitate pentru a ține pasul cu evoluția amenințărilor online.

Opera, Chrome și Bing: exemple de adaptabilitate

Furnizorii de browsere precum Opera și Chrome, bazându-se pe nucleul open-source Chromium, demonstrează angajamentul constant către securitate. Opera, în special, își întărește funcțiile de protecție a confidențialității, încercând să ofere un nivel de securitate comparabil cu Firefox, în timp ce Chrome se concentrează pe transparența protecției și navigarea sigură.

Utilizarea internetului fără precauții adecvate poate duce la multiple pericole, inclusiv urmărirea online prin cookie-uri și tehnici de fingerprinting, spam-ul și e-mailurile de tip phishing, scurgerile de date, furtul de identitate și malware. Este crucial să înțelegem că nu toate cookie-urile sunt dăunătoare; unele sunt esențiale pentru funcționalitatea site-urilor. Însă, altele pot prezenta riscuri majore pentru confidențialitatea și securitatea noastră online.

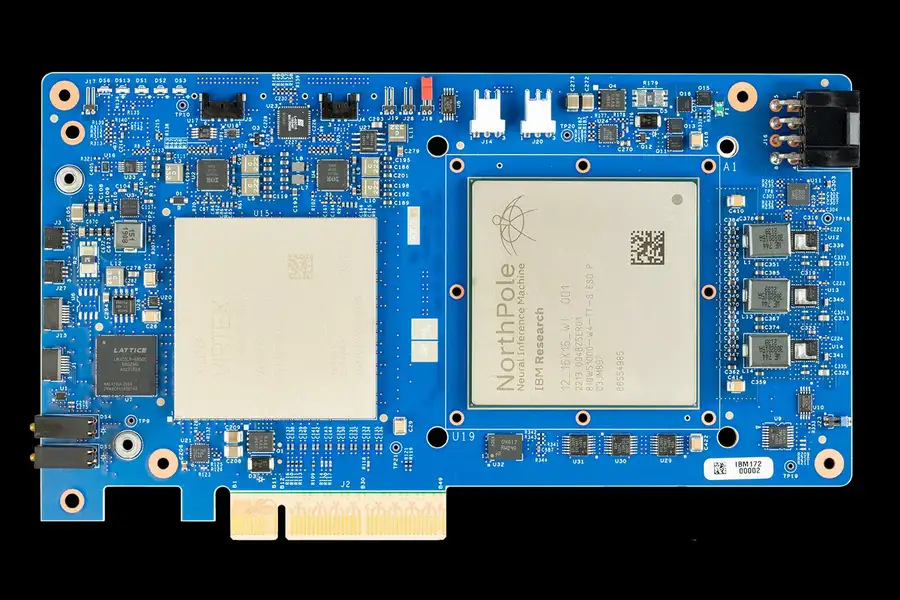

Inovația Bing: AI și Asistență Inteligentă

Introducerea componentei de inteligență artificială în Bing marchează un nou capitol în evoluția browserelor. Integrarea AI, în special prin funcționalitatea Copilot, demonstrează cum tehnologia poate transforma modul în care interacționăm cu internetul. Asistența inteligentă, alimentată de AI, promite să ofere utilizatorilor răspunsuri mai precise și mai contextuale, îmbunătățind eficiența căutărilor și interacțiunea cu conținutul online. Această inovație subliniază rolul crescând al inteligenței artificiale în navigarea web și deschide posibilități noi pentru securitatea și personalizarea experienței online.

Navigarea în siguranță pe internet necesită o abordare holistică, care combină alegerea unui browser sigur, cu utilizarea înțeleaptă a funcțiilor de securitate și confidențialitate disponibile. Inovația adusă de integrarea AI în browsere, exemplificată prin Bing și funcționalitatea sa Copilot sau ChatGPT in alte browsere, adaugă un nou strat de utilitate și protecție, demonstrând potențialul tehnologiei de a face navigarea pe internet nu doar mai sigură, dar și mai intuitivă și personalizată. Pe măsură ce tehnologiile evoluează, este esențial să rămânem informați și proactivi în adoptarea celor mai bune practici pentru o experiență online sigură și plăcută.

Alegerea unui Browser sigur: Cam ce ar trebuie să știi

Securitatea online începe cu alegerea browserului potrivit. Nume precum Opera, Safari, Microsoft Edge/Bing, Google Chrome și Mozilla Firefox sunt considerate opțiuni sigure. Totuși, este esențial să privim dincolo de viteza și designul interfeței, concentrându-ne asupra opțiunilor de configurare a securității și confidențialității. Actualizările regulate și activarea funcțiilor de securitate sunt, de asemenea, esențiale pentru a preveni vulnerabilitățile care pot fi exploatate de software-ul rău intenționat.

Reguli musai de respectat pentru o navigare în siguranță

Pentru a vă proteja în timpul navigării, este important să cunoașteți și să utilizați funcțiile de securitate oferite de browserul ales. De exemplu, Opera oferă un serviciu VPN integrat, în timp ce Firefox pune la dispoziție un mod de navigare privată și funcții avansate de blocare a urmăritorilor. Chrome și Edge oferă, de asemenea, funcții de securitate încorporate, iar Safari se distinge prin măsurile sale de prevenire a urmăririi online.

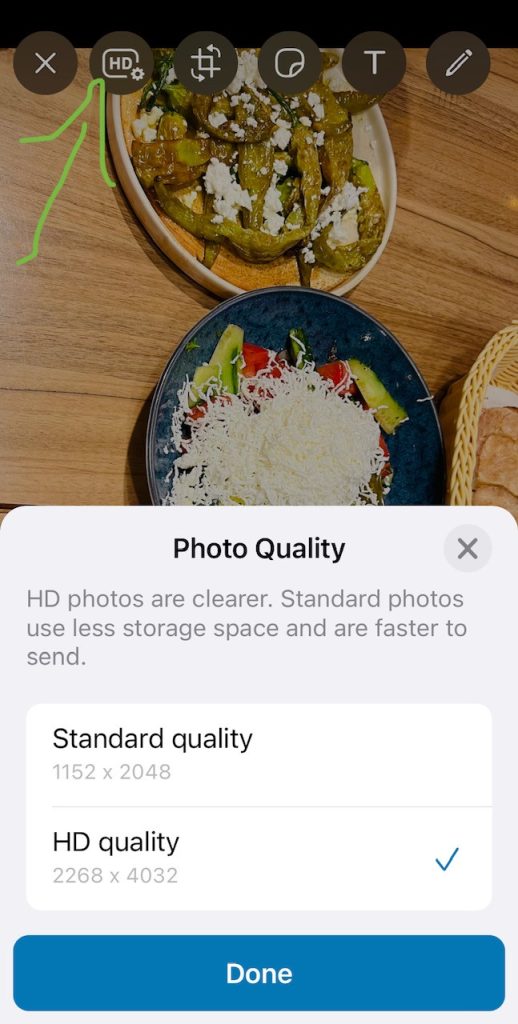

Navigarea sigură pe internet presupune mai mult decât alegerea unui browser sigur. Este esențial să activăm actualizările automate, să ștergem cookie-urile regulat, să utilizăm conexiuni criptate și, acolo unde este posibil, să navigăm anonim folosind servicii VPN. Cu toate acestea, este crucial să rămânem informați și să ne actualizăm cunoștințele despre securitatea online pentru a ne proteja împotriva amenințărilor în continuă evoluție.

Practici de Navigare în siguranță:

Deși alegerea unui browser securizat și configurarea adecvată a setărilor de securitate sunt esențiale, responsabilitatea individuală joacă un rol crucial în protejarea securității online. Utilizatorii trebuie să adopte o abordare proactivă, informându-se constant despre cele mai noi tactici de atac și învățând să recunoască potențialele amenințări. Aceasta include:

- Educația continuă: Rămâneți la curent cu ultimele știri și sfaturi de securitate cibernetică. Platforme educaționale, bloguri specializate și webinarii sunt resurse excelente pentru a învăța despre cele mai noi tactici utilizate de atacatori și despre cum să vă protejați împotriva acestora.

- Utilizarea unui antivirus: Un antivirus de încredere poate oferi un nivel suplimentar de securitate, identificând și neutralizând software-ul rău intenționat înainte ca acesta să poată provoca daune.

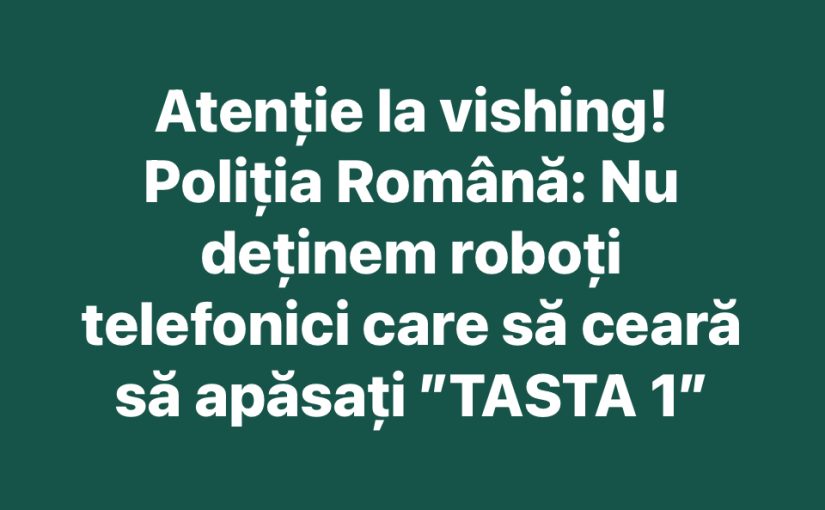

- Conștientizarea Phishing-ului: Învățați să recunoașteți e-mailurile și mesajele suspecte care pot fi tentative de phishing. Fiți sceptici în privința linkurilor și atașamentelor din surse necunoscute sau neașteptate.

- Folosirea unui manager de parole: Un software care administrează parolele poate ajuta la crearea și stocarea în siguranță a parolelor complexe, reducând riscul de a fi compromise prin atacuri de forță brută sau prin utilizarea repetată a aceleiași parole pe mai multe site-uri.

- Activarea Autentificării Multifactor: Unde este posibil, activați autentificarea multifactor (AMF) pentru a adăuga un nivel suplimentar de securitate la conturile online. AMF solicită utilizatorilor să furnizeze două sau mai multe dovezi ale identității lor înainte de a permite accesul, ceea ce face mult mai dificilă pentru atacatori să câștige acces neautorizat.

Importanța actualizărilor de Securitate și a Backup-urilor

Un aspect adesea neglijat al securității online este necesitatea de a menține software-ul și sistemele de operare actualizate. Producătorii lansează regulat patch-uri de securitate pentru a remedia vulnerabilitățile descoperite, iar neglijarea acestor actualizări poate lăsa dispozitivele expuse la atacuri. În mod similar, practica regulată a backup-urilor datelor asigură că, în cazul unei breșe de securitate sau a unui atac de tip ransomware, pierderea de date va fi minimizată.

Rolul responsabilității colective în Securitatea Online

În final, este esențial să recunoaștem că securitatea online nu este doar o responsabilitate individuală, ci și una colectivă. Împărtășirea cunoștințelor și a celor mai bune practici cu prietenii, familia și colegii contribuie la creșterea conștientizării generale și la fortificarea securității cibernetice la nivel comunitar. Prin colaborare și educație, putem crea un mediu online mai sigur pentru toți.

Pe scurt, in loc de concluzie…

Navigarea sigură în vastul ocean al internetului necesită mai mult decât un browser sigur și setările corecte; necesită un angajament constant din partea utilizatorilor de a se educa, de a rămâne vigilenți și de a adopta practici de securitate robuste. Într-o lume digitală în continuă evoluție, conștientizarea riscurilor și adaptarea la noi amenințări sunt esențiale pentru a naviga în siguranță și pentru a proteja informațiile noastre prețioase. Prin adoptarea acestor măsuri și împărtășirea cunoștințelor, putem lucra împreună pentru a construi un spațiu online mai sigur pentru toți.

Expert Cybersecurity